【베이비뉴스 웨딩뉴스팀 김고은 기자】

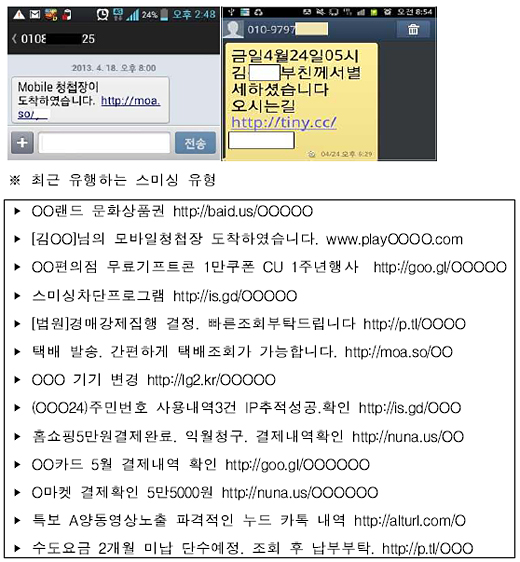

스미싱(SMS+Phising) 사기의 원조 격인 ‘모바일 청첩장’이 더 교묘한 수법으로 진화해 스마트폰 이용자의 각별한 주의가 요구된다.

안랩은 "최근 ‘자녀의 결혼식’ 사진첩을 악용한 스미싱 사례가 발견됐다"며 "이러한 메시지에 첨부된 URL 클릭을 주의해달라"고 27일 당부했다.

이러한 스미싱 피해 방지를 위해서는 먼저 ▲SNS(Social Networking Service)나 문자 메시지에 포함된 URL 실행 자제하고 ▲모바일 백신으로 스마트폰을 주기적으로 검사하고 ▲‘알 수 없는 출처(소스)’의 허용 금지를 설정하고 ▲스미싱 탐지 전용 애플리케이션을 다운로드 하는 등 주의가 필요하다.

만약 피해를 본 경우 경찰서에서 ‘사건사실확인원’을 받아 통신사에 제출하면 보상받을 수 있다.

‘청첩장’, ‘돌잔치’ 등 키워드 외에도 단골 스미싱 메시지로 꼽히는 것에는 ‘주민등록번호가 포함된 해외 IP 확인요청’, ‘공공기관’, ‘유명 외식업체’, ‘통신사’ 관련 키워드 등이 있다.

특히 명의도용방지 서비스를 사칭한 ‘해외 IP 확인요청’ 스미싱에는 사용자의 이름, 주민등록번호와 함께 ‘OOO.com(특정명의도용방지서비스 명)’의 링크가 포함돼 있어 본인의 주민등록번호와 일치하는 문자를 받은 사용자는 의심 없이 URL을 클릭하기 쉽다. 이 경우 URL을 터치하자마자 악성 애플리케이션이 설치되고 개인정보 유출 및 소액결제 피해가 발생한다.

최근 국민건강보험을 사칭한 ‘무료 암 검진 대상’ 문자도 발견됐다. 이 문자는 미리 유출된 사용자의 개인정보(이름, 전화번호, 연령대)와 허위 무료 암 검진 내용을 조합한 복합형 스미싱 형태로 추정된다.

또 유명 외식업체를 사칭한 스미싱도 발견됐다. ‘OOO(유명외식업체 명) 10/17 결제금액 125000원 완료. 결제확인차단 u*s*e*a13.com’과 같이 주로 구체적인 기업명을 포함하고 있어 사용자가 착각하기 쉽다.

통신사를 사칭한 ‘요금 청구서 확인’, 공공기관 사칭 ‘무인단속 적발’ 스미싱 등도 자주 적발되는 사기문자다. 이들 문자의 공통점은 ‘돌잔치’, ‘모바일 청첩장’, ‘피자 업체 등 패스트푸드 쿠폰 문자’ 등에 익숙해진 사용자를 속이기 위해 더욱 다양한 기관기업단체 등을 활용한다는 점이다.

안랩 이호웅 시큐리티대응센터장은 “안드로이드 스마트폰은 손안의 작은 PC라고 할 수 있다. PC의 악성코드처럼 사용자를 속이고 개인정보 및 금전탈취를 하기 위해 모바일 환경의 특징을 이용한 스미싱이 증가하는 추세다. 따라서 사용자는 모바일 백신이나 스미싱탐지 전용 애플리케이션을 사용하고 문자나 메신저에 포함된 URL클릭 자제하며 소액결제 차단 등 스마트폰 사용에 철저한 보안을 기해야 한다” 라고 말했다.

한편 안랩은 지난 8일 스미싱 차단 전용 애플리케이션 ‘안전한 문자’를 출시했다. 구글플레이스토어에서 무료로 제공하는 안전한 문자는 ‘실시간 URL 실행 감지’ 기능이 있어 효과적인 스미싱 차단을 할 수 있다.